这是一套特别强悍的Docker+Python爬虫实战课程,课程共有10个章节进行全面详细的教学。相比较往常比较常见的Python爬虫课程,本课程在技术中更加融入了Docker理论和实践,课程通过对整个爬虫技术架构及实战和理论的提升,将整体技术含量提高了多个水平,特别适合从事相关开发工作的同学们进行学习研究。

〖资源截图〗:

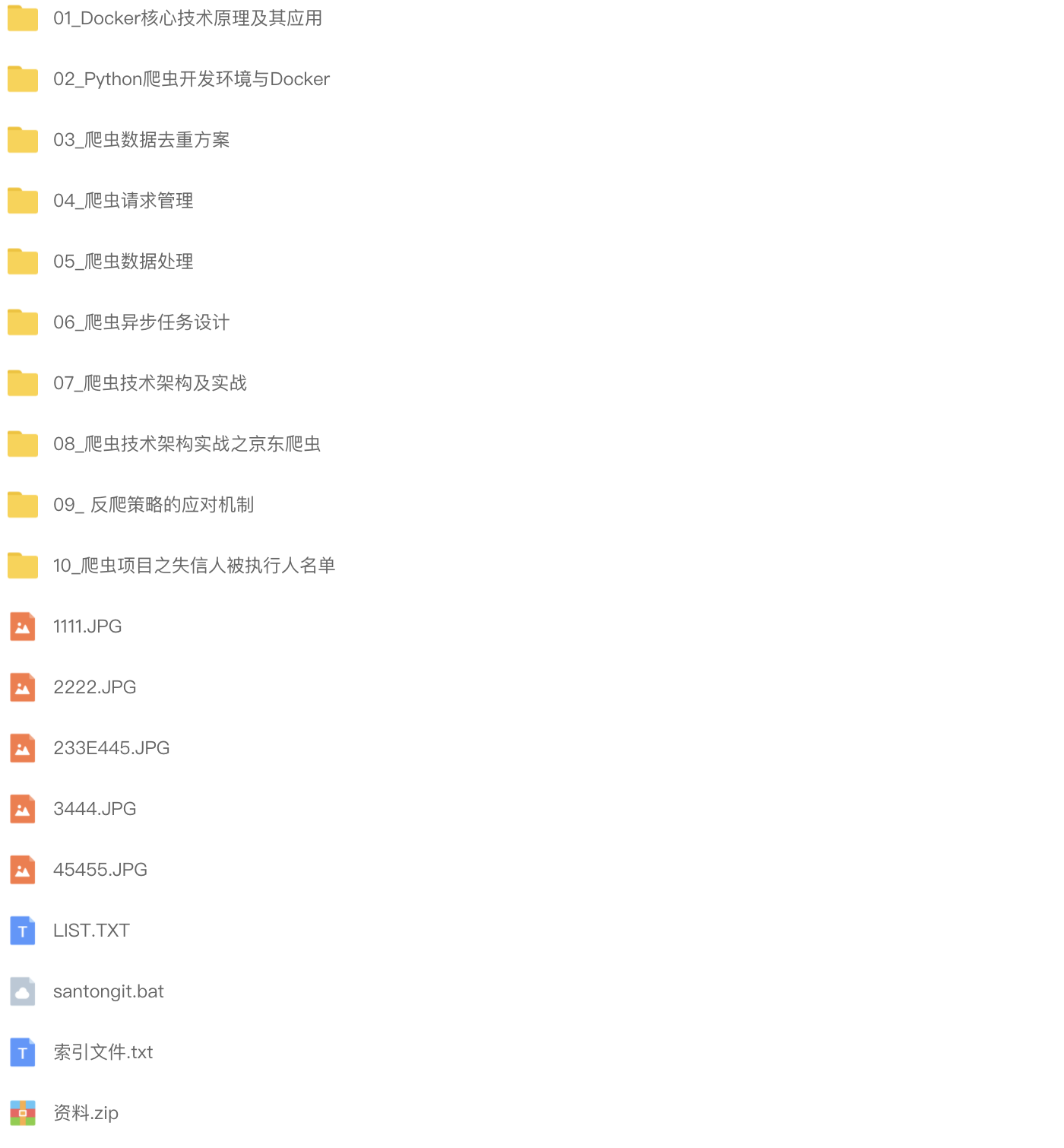

〖资源目录〗:

- ├──01_Docker核心技术原理及其应用

- | └──01_Docker核心技术原理及其应用

- | | ├──01Docker概览

- | | ├──02Docker版本与安装介绍

- | | ├──03Docker核心技术之镜像

- | | ├──04Docker核心技术之容器

- | | ├──05Docker核心技术之容器与镜像

- | | ├──06Docker核心技术之网络管理

- | | ├──07Docker核心技术之数据卷

- | | ├──08Docker核心技术之仓库

- | | ├──09Docker核心技术之Dockerfile

- | | └──10Docker核心技术之Docker-Compose

- ├──02_Python爬虫开发环境与Docker

- | └──02_Python爬虫开发环境与Docker

- | | ├──01课程介绍

- | | ├──02Python开发与Docker

- | | ├──03HTTP、HTTPS协议与爬虫

- | | ├──04数据抓包与环境配置

- | | └──05WebSocket协议与爬虫

- ├──03_爬虫数据去重方案

- | └──03_爬虫数据去重方案

- | | ├──01课程介绍

- | | ├──02去重应用场景及其基本原理

- | | ├──03基于信息摘要算法的去重

- | | ├──04基于simhash算法的去重

- | | ├──05布隆过滤器原理与实现

- | | └──06总结

- ├──04_爬虫请求管理

- | └──04_爬虫请求管理

- | | ├──01课程介绍

- | | ├──02请求管理简介

- | | ├──03队列与Python

- | | ├──04消息队列与Python

- | | ├──05断点续爬与增量抓取

- | | └──06总结

- ├──05_爬虫数据处理

- | └──05_爬虫数据处理

- | | ├──01课程介绍

- | | ├──02爬虫数据解析与提取

- | | ├──03爬虫数据存储

- | | ├──04爬虫数据清洗

- | | └──05总结

- ├──06_爬虫异步任务设计

- | └──06_爬虫异步任务设计

- | | ├──01课程介绍

- | | ├──02进程、线程与协程

- | | ├──03操作系统IO模型

- | | ├──04IO设计模式

- | | ├──05Python爬虫与IO库

- | | ├──06总结

- | | ├──project.zip 2.31kb

- ├──07_爬虫技术架构及实战

- | └──07_爬虫技术架构及实战

- | | ├──01课程内容和系统环境介绍

- | | ├──02爬虫系统与架构介绍

- | | ├──03爬虫系统与架构组件介绍

- | | ├──04爬虫系统与架构方案设计实现

- | | ├──05项目实战-豆瓣爬虫改造

- | | └──06总结

- ├──08_爬虫技术架构实战之京东爬虫

- | └──08_爬虫技术架构实战之京东爬虫

- | | ├──01需求与实现步骤

- | | ├──02分类数据抓取

- | | └──03反爬及总结

- ├──09_ 反爬策略的应对机制

- | └──09_ 反爬策略的应对机制

- | | ├──01课程介绍

- | | ├──02网站反爬策略分析

- | | ├──03网站反爬策略应对

- | | └──04总结

- ├──10_爬虫项目之失信人被执行人名单

- | └──10_爬虫项目之失信人被执行人名单

- | | ├──01需求与开发准备

- | | ├──02百度失信人信息爬取

- | | ├──03最高人民法院失信人信息爬取

- | | ├──04国家企业信用公告系统失信人信息爬取

- | | └──05总结

- ├──1111.JPG 86.96kb

- ├──2222.JPG 93.55kb

- ├──233E445.JPG 24.57kb

- ├──3444.JPG 101.00kb

- ├──45455.JPG 90.96kb

- ├──LIST.TXT 0.29kb

- ├──santongit.bat 0.02kb

- ├──索引文件.txt 34.86kb

- └──资料.zip 201.48M

声明:吾爱学堂是一个资源分享和技术交流平台,本站所发布的一切破解补丁、注册机和注册信息及软件的解密分析文章仅限用于学习和研究目的;不得将上述内容用于商业或者非法用途,否则,一切后果请用户自负。本站信息来自网络,版权争议与本站无关。您必须在下载后的24个小时之内,从您的电脑中彻底删除上述内容。如果您喜欢该程序,请支持正版软件,购买注册,得到更好的正版服务。如若本站内容侵犯了原著者的合法权益,可联系我们进行处理。